Speek!:一个使用 Tor 的开源聊天应用程序

一个有趣的、开源的私人通讯软件,它利用 Tor 来保证你的通信安全和私密。

Speek 是一种网络通讯服务,它利用多种技术保证网络聊天的私密性。

它是端到端加密的、去中心化和开源的。

毫无疑问,它的目标是将自己定位为 WhatsApp 的替代品 之一和 Linux 上的 Signal 的竞争对手。

那么,它到底如何呢? 让我们一起来仔细看看细节。

Speek! 适用于 Linux 和安卓的点对点即时消息应用程序

(LCTT 译注: 点对点 ,又称对等式网络,是无中心服务器、依靠 对等点 交换信息的互联网络体系,它的作用在于,减低以往网路传输中的节点,以降低资料遗失的风险。)

Speek!(名称中带有感叹号)是一种加密的聊天软件,旨在抗审查,同时保护数据隐私。

你也可以认为它是 Session 的替代品,但有一些区别。

与其他可用的通讯软件相比,它是一个相当新的竞争对手。但是如果你想尝试开源的解决方案,它应该作为候选者。

虽然 Speek! 声称能保持匿名,但如果你需要的是完全匿名的话,你应该始终注意自己在设备上的活动。因为你需要考虑的不仅仅是即时通讯软件。

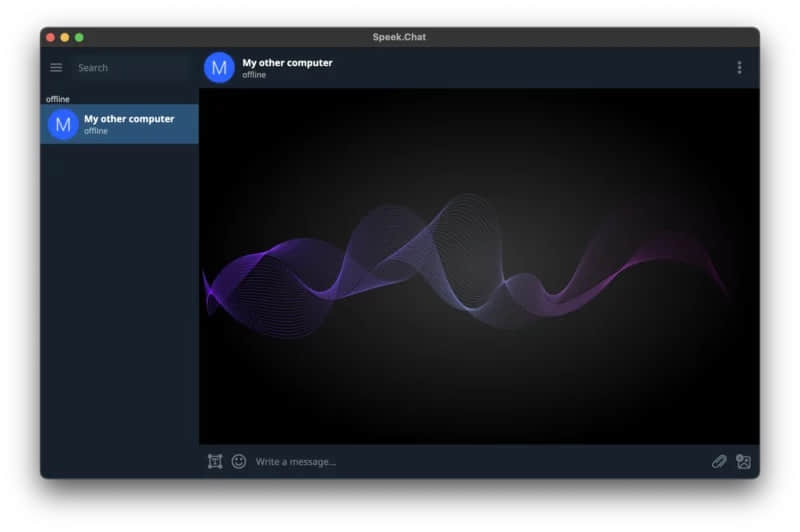

Speek! 利用去中心化的 Tor 网络来保证安全性和私密性。不仅如此,这样做可以让你无需电话号码就能使用服务。你只需要你的 Speek ID 就可以与人联系,而别人很难知道你的 ID。

(LCTT 译注:Tor 是一个可以实现匿名通信的自由软件。其名源于 洋葱路由器 的英文缩写。)

Speek! 的亮点

Speek! 的一些主要亮点包括:

- 端到端加密:除收件人外,没有人可以查看你的消息。

- 通过 TOR 路由流量:使用 TOR 路由消息,增强隐私。

- 没有中央服务器:增加了对审查的抵抗力,因为很难关闭服务。此外,没有针对黑客的单一攻击点。

- 无需注册:无需共享任何个人信息即可开始使用该服务。你只需要一个公钥来识别/添加用户。

- 自毁聊天:当你关闭应用程序时,消息会自动删除。增添了额外的隐私和安全性。

- 无元数据:它会在你交换消息时消除任何元数据。

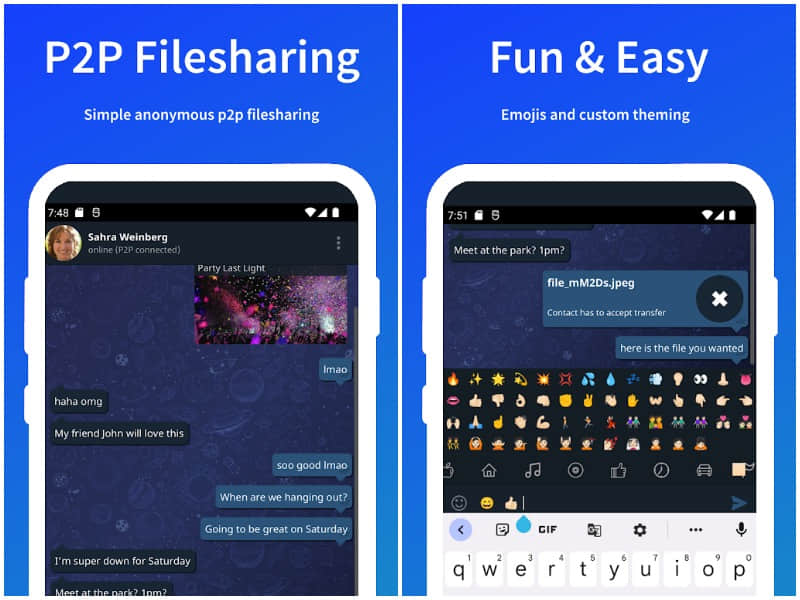

- 私人文件共享:你还可以使用该服务安全地共享文件。

下载适用于 Linux 和其他平台的 Speek!

你可以从他们的 官方网站 下载 Speek!。

在撰写本文时,Speek! 仅适用于 Linux、安卓、macOS 和 Windows。

对于 Linux,你会找到一个 AppImage 文件。如果你不知道 AppImage,可以参考我们的 AppImage 指南 来运行该应用程序。

另外,Google Play 商店 上的安卓应用程序还比较早期。因此,你在尝试使用它时可以期待一下它的改进。

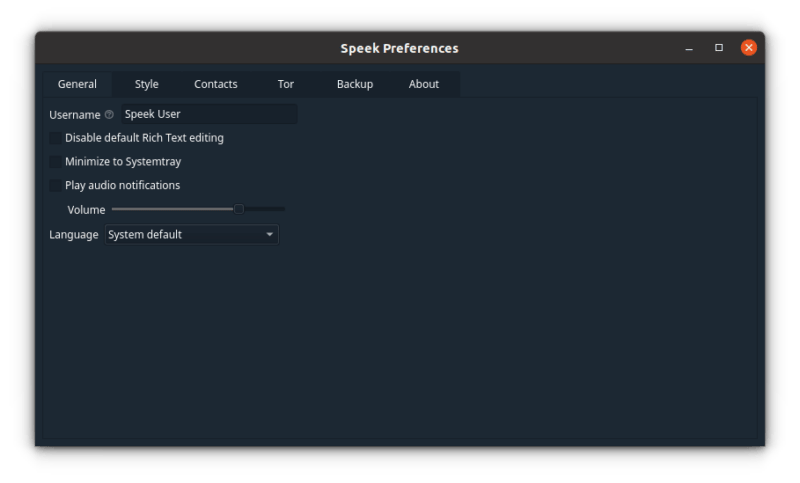

关于 Speek! 的用户体验

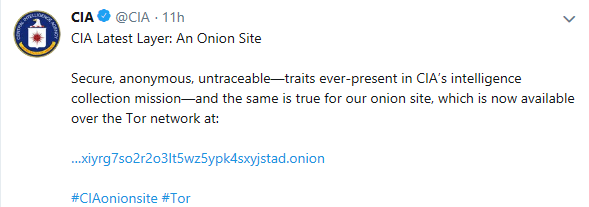

这个应用的用户体验非常令人满意,包含了所有必备的功能。它可以更好,但已经很不错了。

嗯,关于 Speek! 的 GUI 没什么好说的。GUI 非常极简风。它的核心是一个聊天应用程序,而它做得恰如其分。没有动态,没有附近的人,没有不必要的附加组件。

在我使用这个应用程序的有限时间里,我很满意它的功能。它提供的功能使其成为一款出色的聊天应用程序,可通过其背后的所有技术提供安全和私密的消息传递体验。

如果将它与一些商业上更成功的聊天软件进行比较,它在功能上存在不足。但话又说回来,Speek! 的设计就不是一个只关注用户体验的时尚聊天应用。

因此,我只向注重隐私的用户推荐 Speek!。如果你想要平衡用户体验和功能,你可能希望继续使用像 Signal 这样的私人聊天软件。

你对于 Speek 又有什么看法?对于注重隐私的用户来说,它是一个很好的私人聊天软件吗? 请在下方评论区告诉我你的想法。

(题图:MJ:A girl looks at her phone while two cats are peeking at her phone next to her.)

via: https://itsfoss.com/speek/

作者:Pratham Patel 选题:lkxed 译者:XiaotingHuang22 校对:wxy