为什么黑客更喜欢使用 Kali Linux?

以下是为什么大多数黑客和渗透测试人员喜欢使用 Kali Linux 的几个原因。

Kali Linux 是一个基于 Debian “测试版” 的 Linux 操作系统,创建于近十年前。在过去几年里,它在黑客和网络安全专业人员中非常流行。随着对数字基础设施的越来越多的依赖和网络威胁的不断增长,网络安全对于普通用户和企业来说变得更加重要。

道德黑客和渗透测试人员在识别漏洞和加强系统安全方面发挥着重要作用。由于 Kali Linux 具备为安全测试和分析而量身定制的全面工具和功能,因此成为他们的首选操作系统。

概述

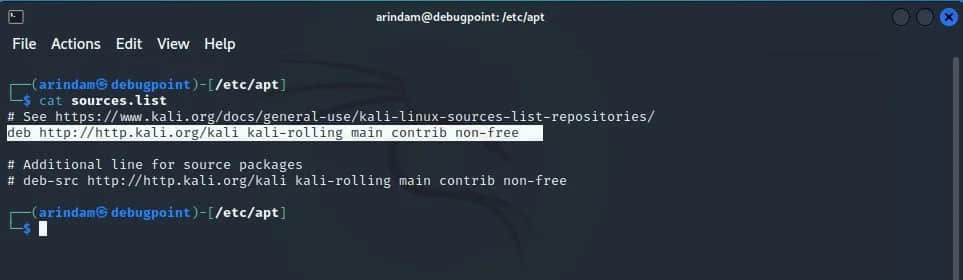

Kali Linux 由 Offensive Security(一家美国信息安全公司)维护,并得到社区中数千名贡献者的支持。它跟随 Debian 的 “测试版” 分支的发展,保持与最新软件包的同步,为黑客们提供了最新模块来进行工作。

此外,Kali Linux 支持多种架构,例如 x86、x86-64、armel 和 armhf,这有助于黑客在广泛的硬件范围内使用。

使用此发行版的最大优势之一是它适用于多个技术平台,你可以下载和使用。以下是其中一些平台:

- 32 位和 64 位的安装镜像(ISO)

- 预构建的虚拟机镜像

- ARM 架构镜像

- 用于移动设备的安卓镜像

- Docker 和 LXD 镜像

- 可在各个厂商提供的云中使用

- 只读的 LIVE ISO 镜像

- 可在 Windows 的 Linux 子系统(WSL)上使用

为何它备受青睐

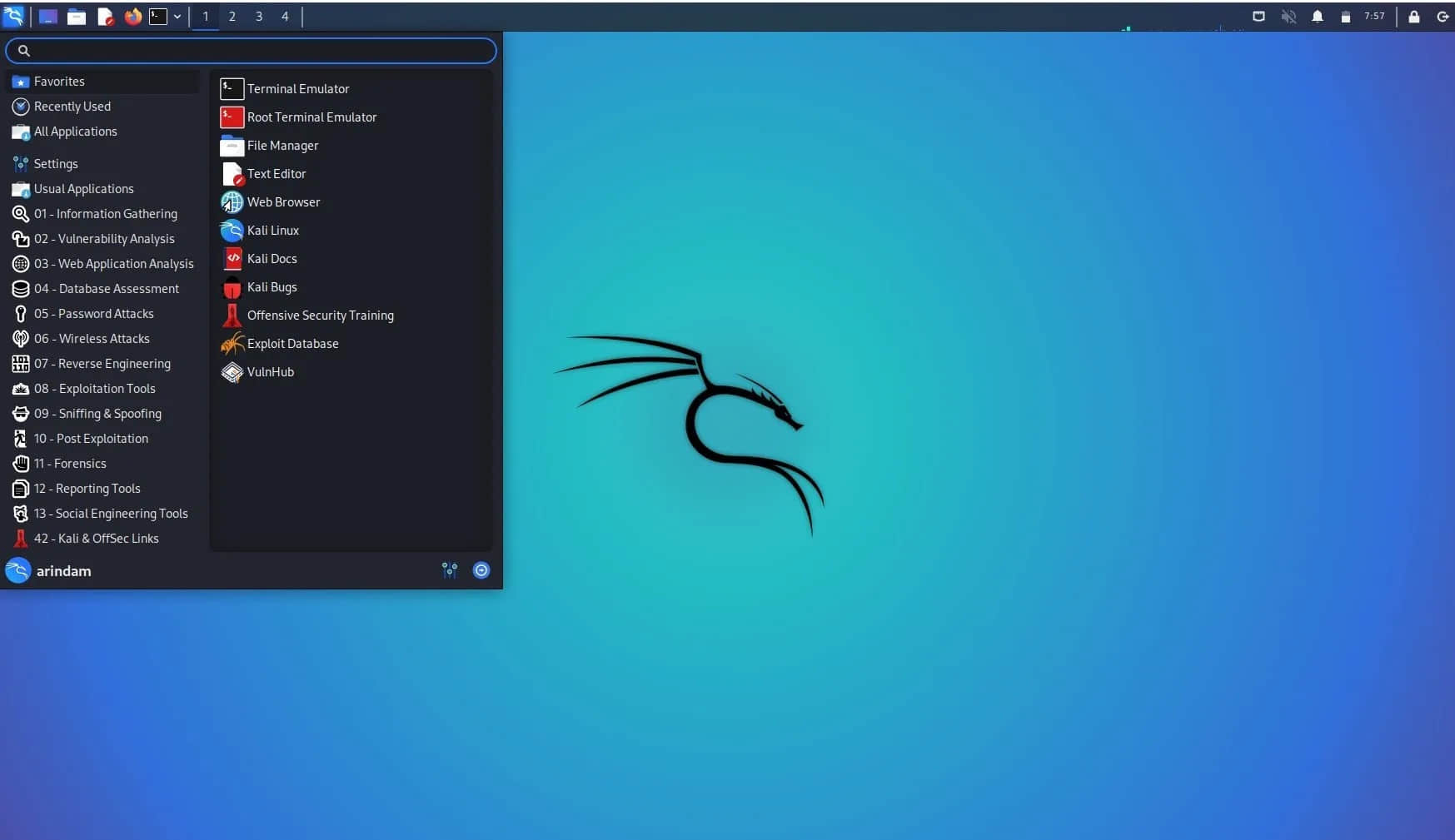

强大的渗透测试工具

Kali Linux 提供了丰富的渗透测试工具,使黑客能够识别并利用漏洞。这些工具包括网络扫描器、密码破解器、无线攻击框架和 Web 应用程序评估工具。这个操作系统内置了如此之多的工具,极大地简化了黑客的工作流程,使他们能够有效专注于目标。

全面的安全评估

使用这个发行版,黑客可以对各种目标进行全面的安全评估。他们可以模拟真实攻击,分析系统弱点,制定有效的安全策略。该操作系统提供了漏洞扫描、网络映射和系统指纹识别等工具,使黑客能够从不同角度评估目标系统的安全状况。

反取证分析和事件响应

Kali Linux 还包括用于数字取证和事件响应的工具。黑客可以利用这些工具来调查安全漏洞,收集证据和分析受损系统。该操作系统支持数据恢复、内存分析和网络取证,有助于进行彻底的调查,并帮助恢复遭受损害的系统。

无线网络审计

由于其固有的弱点,无线网络往往是黑客的主要目标。Kali Linux 提供了全面的用于审计和保护无线网络的工具。黑客可以使用这些工具来识别弱加密协议,发现隐藏网络,并进行数据包分析以检测恶意活动。这使得他们能够评估无线网络的安全性并提出缓解策略。

大量的工具

以下是默认情况下(截至最新版本)Kali Linux 提供的一些工具类别的简要列表:

信息收集

- DNS 分析

- IDS/IPS 识别

- 活动主机识别

- 网络和端口扫描器

- OSINT 分析

- 路由分析

- SMB 分析

- SMTP 分析

- SNMP 分析

- SSL 分析

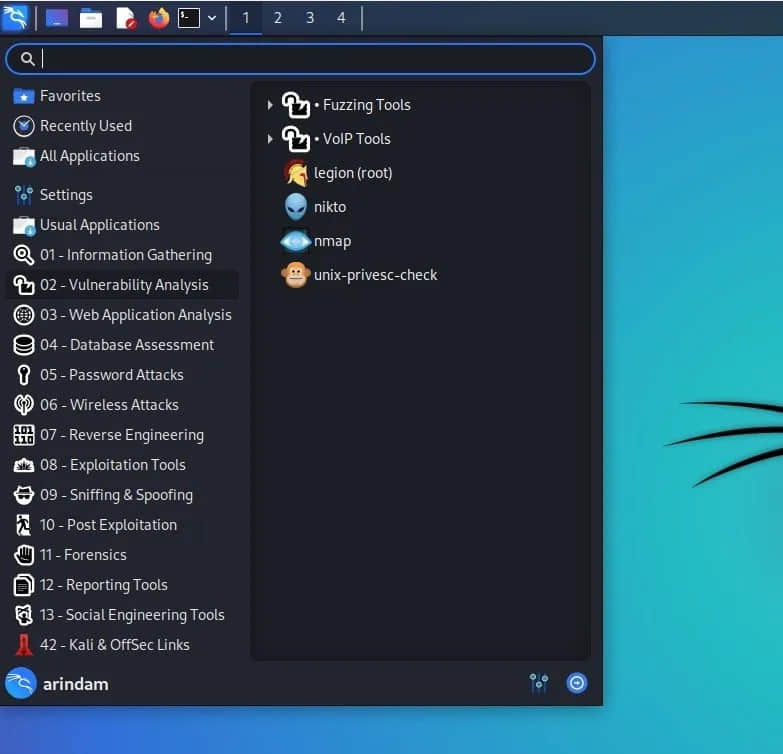

漏洞分析

- 模糊测试工具

- VoIP 工具

Web 应用程序分析

- CMS 和框架识别

- Web 应用程序代理

- Web 爬虫和目录暴力破解

- Web 漏洞扫描器

数据库评估

- SQLite 数据库浏览器

密码攻击

- 离线攻击工具

- 在线攻击工具

- 哈希传递工具

- 密码分析和密码列表

无线网络攻击

- 802.11 无线工具

- 蓝牙攻击工具

逆向工程工具

- Clang

- NASM shell

利用工具

- Metasploit

- Searchsploit

- MSF 载荷生成器

- 社会工程学工具包

嗅探和欺骗

- 网络嗅探器

- 欺骗和中间人攻击

- 后渗透

取证

- 反取证工具

- 取证镜像工具

- PDF 取证工具

- Sleuth Kit 套件

报告工具

- Cutycapt

- Faraday start

- Pipal

- 社会工程学工具

你可以在详尽的工具门户网站了解更多信息:

访问 Kali Linux 工具门户网站

开源特性

黑客偏爱 Kali Linux 的主要原因之一是它的开源特性。作为一款开源操作系统,Kali Linux 允许黑客访问和修改源代码以满足其需求。这使得他们可以自由定制系统并添加自己的工具或功能。开源社区还积极参与开发和改进 Kali Linux,以确保其与最新的安全技术保持同步。

社区支持与合作

Kali Linux 拥有一个庞大的安全专业人员、黑客和爱好者社区。这个社区通过分享知识、开发新工具和为其他用户提供支持来积极合作,以增强操作系统的功能。

可通过论坛、在线教程和社区驱动的文档获取宝贵资源并在需要时寻求帮助,确保使用 Kali Linux 的黑客能够获得支持。

团队还提供了多种培训和学习方式。其中也包括了一个学习路径,供希望在网络安全领域追求职业发展的学生参考,并提供相关认证。

定制和灵活性

另一个优点是 Kali Linux 高度的定制和灵活性。黑客可以根据自己的特定需求和喜好来定制操作系统。他们可以按照自己的要求安装和配置工具,创建自定义脚本并构建个性化的工作流程。这种定制水平使得黑客可以优化自己的生产力并简化渗透测试过程。

持续更新和改进

Kali Linux 是一个不断更新和改进的操作系统。开发人员和社区成员积极致力于增强现有工具、添加新功能并解决任何安全漏洞。这些更新确保使用 Kali Linux 的黑客可以获得最新的工具和技术,使他们始终处于网络安全进展的前沿。

道德使用

重要的是要注意,Kali Linux 旨在用于道德黑客和安全测试目的。道德黑客利用他们的技能来发现漏洞并保护系统,而不是从事恶意活动。

Kali Linux 倡导对黑客工具的负责和合法使用,强调获得适当授权和遵守道德准则的重要性。该操作系统是网络安全专业人员增强组织安全性、促进更安全的数字环境的强大工具。

简而言之,请勿将 Kali Linux 用于非法或未经授权的用途。

结论

我希望这份概述介绍了 Kali Linux 及其为全球安全专业人员所偏爱的免费开源操作系统的原因。它以 Debian 为基础,配备了数千种工具和便捷的访问方式,使它成为每个人都值得考虑的选择。

你可以在 官方网站 上下载 Kali Linux。

(题图:MJ/95d89a95-50fe-4fdf-a06a-e4287092cee9)

via: https://www.debugpoint.com/why-kali-linux/