如果你计划开始你的 Kali Linux 之旅,那么你应该知道一些基本信息。以下是一个概述。

免责声明: Kali Linux 是安全专家和以及网络安全爱好者所使用的工具,你不应该也不允许使用它来对他人的计算机系统进行未经允许的任何活动。任何使用它带来的法律后果和损失,将由使用者自行承担。我们之所以推荐 Kali Linux,是希望有更多的人来保护计算机设施和发现其中的缺陷并提前防范。

Kali Linux 是一个流行的 Linux 发行版,广泛应用于网络安全领域。它以其强大的工具和功能而闻名,是安全专业人士、道德黑客(白帽子)和网络安全研究人员的绝佳选择。

Kali Linux 简介

在核心层面上,Kali Linux 是基于 Debian-testing 分支构建的,专门为网络分析师、渗透测试人员和网络安全专业人员设计。Kali Linux 是由 Offensive Security 维护、Mati Aharoni 和 Devon Kearns 开发的 Debian Linux 衍生发行版。

它带有全面的预安装工具集,用于各种安全测试目的。它是一个开源操作系统,可以免费下载并使用。

历史

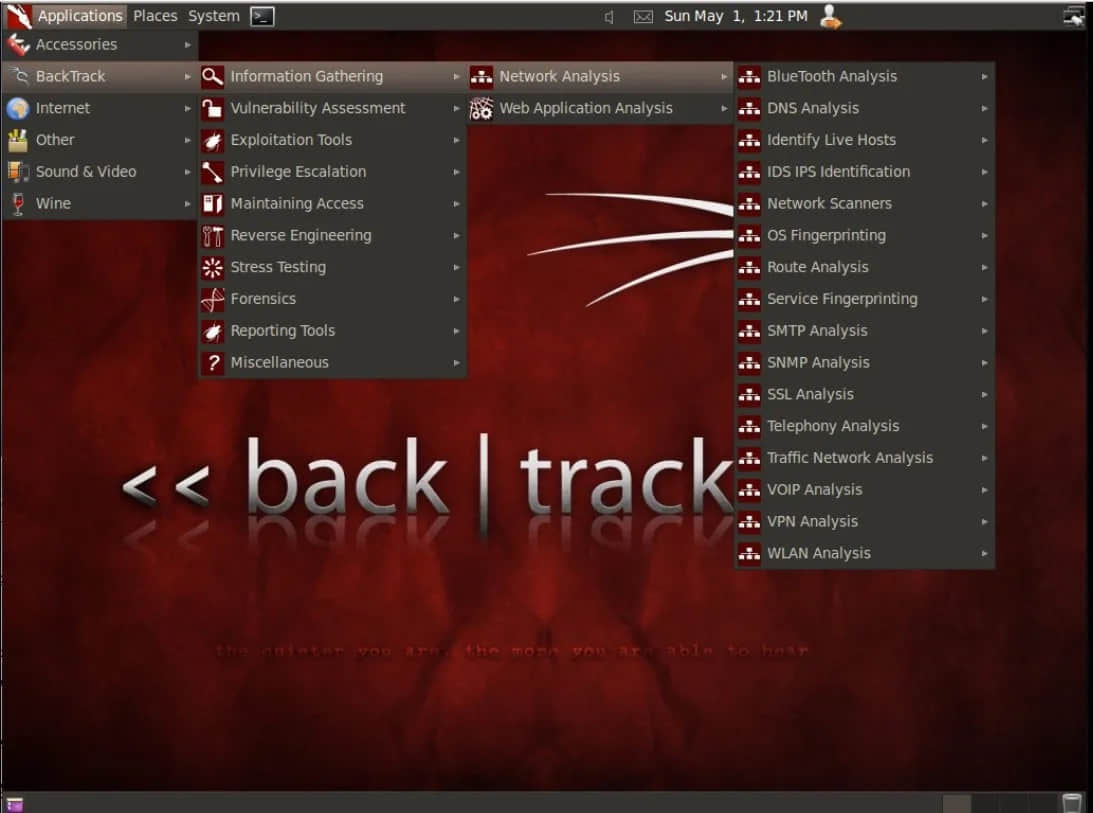

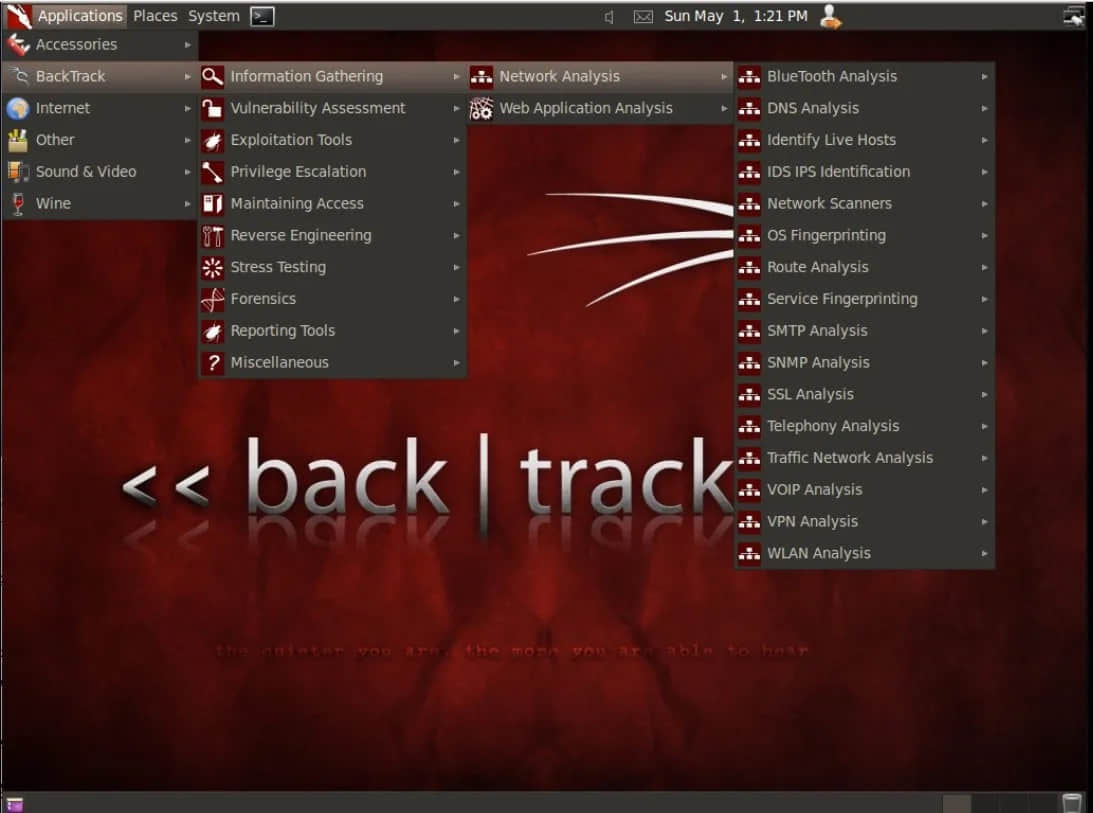

Kali Linux 最初发布于 2013 年 3 月,是 BackTrack Linux 的继任者。BackTrack 是一种流行的 Linux 发行版,广泛用于渗透测试和数字取证。它由 Offensive Security 创建,这是一家专门从事信息安全培训和渗透测试服务的网络安全公司。自其最初发布以来,Kali Linux 经过了许多更新和改进,成为最流行的用于安全工作负载的 Linux 发行版。

功能及何时使用 Kali Linux

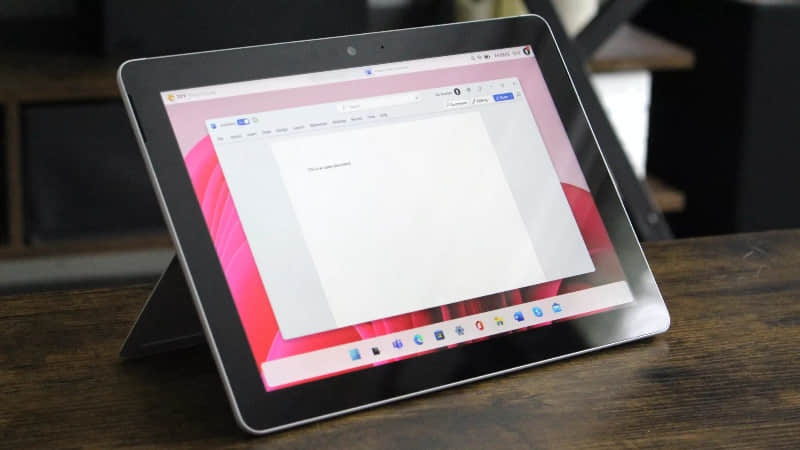

Kali Linux 具有许多预安装的工具,对于安全专业人员、道德黑客和网络安全研究人员至关重要。它具有用户友好的界面,即使对于初学者也很容易使用。该操作系统可以高度定制,以满足用户的需求。它也与各种硬件兼容,使它成为桌面、笔记本电脑甚至像树莓派等小型设备的通用操作系统。

它还带有一个特定的变体,称为 Kali NetHunter,主要为安卓操作系统提供工具。

安装过程

有多种方式可以使用 Kali Linux。因此,安装方式可能会有所不同。进行渗透测试或安全测试的常规方法是使用 立付 介质。Kali Linux 和其工具被配置为可以通过 USB 存储器在受感染或易受攻击的系统上运行。

此外,Kali Linux 也可以安装在虚拟机或物理机中。安装过程简单,只需几分钟即可完成。Offensive Security 在其网站上提供了详细的 Kali Linux 安装说明。

如果你身在 Windows 系统中,并想在虚拟机中尝试 Kali Linux,可以阅读以下教程:

如何在 Windows 上安装 Kali Linux

开始使用 Kali Linux

一旦你安装了 Kali Linux 或从中启动,你需要熟悉它的界面和功能。如果你是第一次使用它很重要。理想情况下,如果你是 Linux 的新手,你不应该把 Kali Linux 作为第一次尝试 Linux 的机会。你应该首先熟悉 Linux 及其命令。因此,最好的方法是安装易于使用的 Linux 发行版,如 Linux Mint,然后再尝试 Kali Linux。

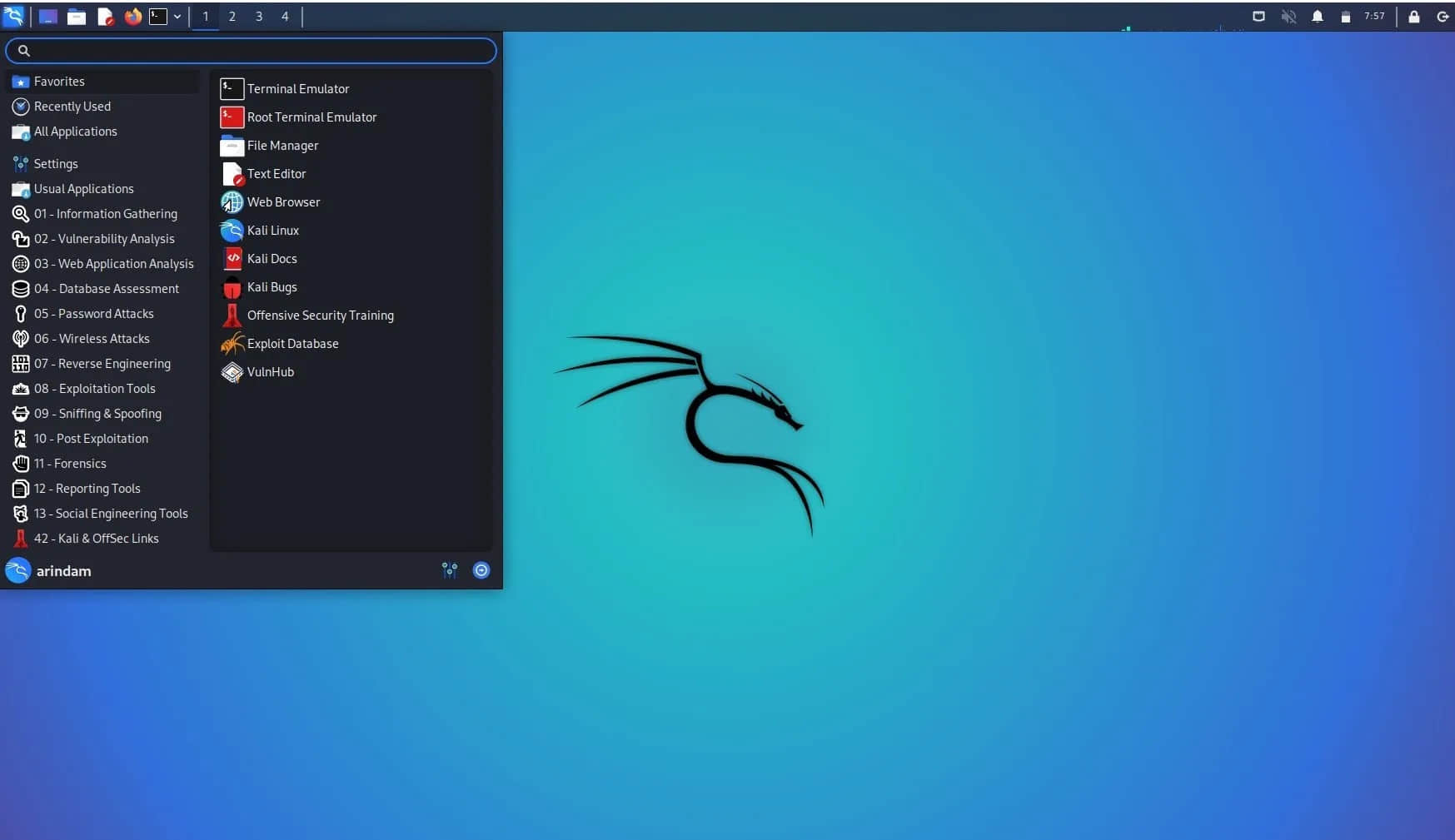

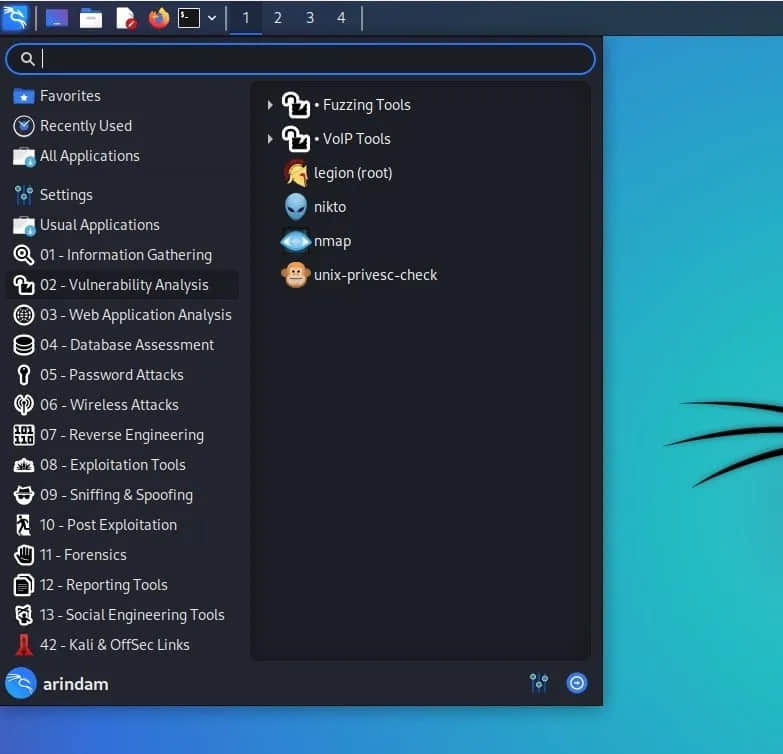

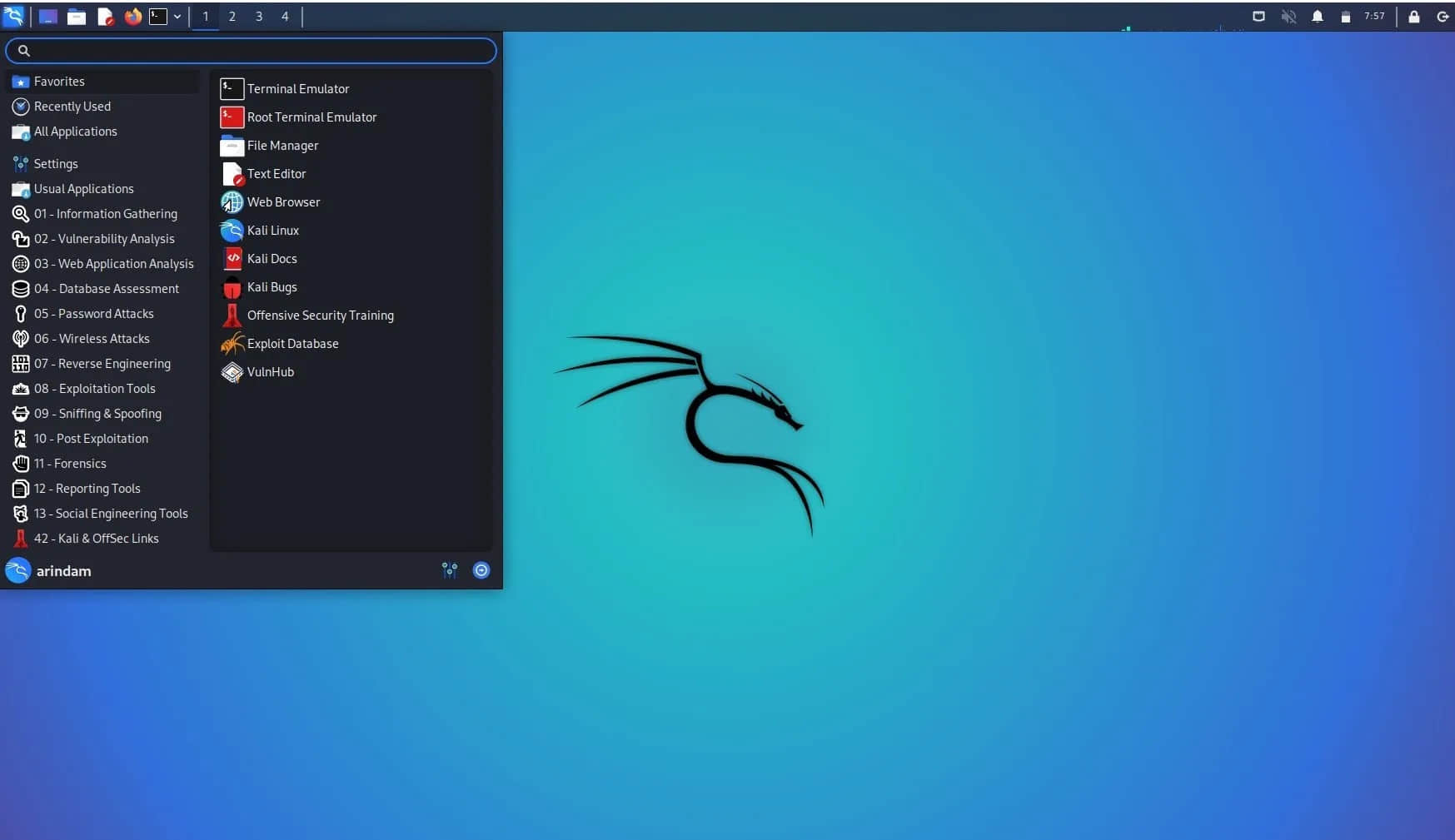

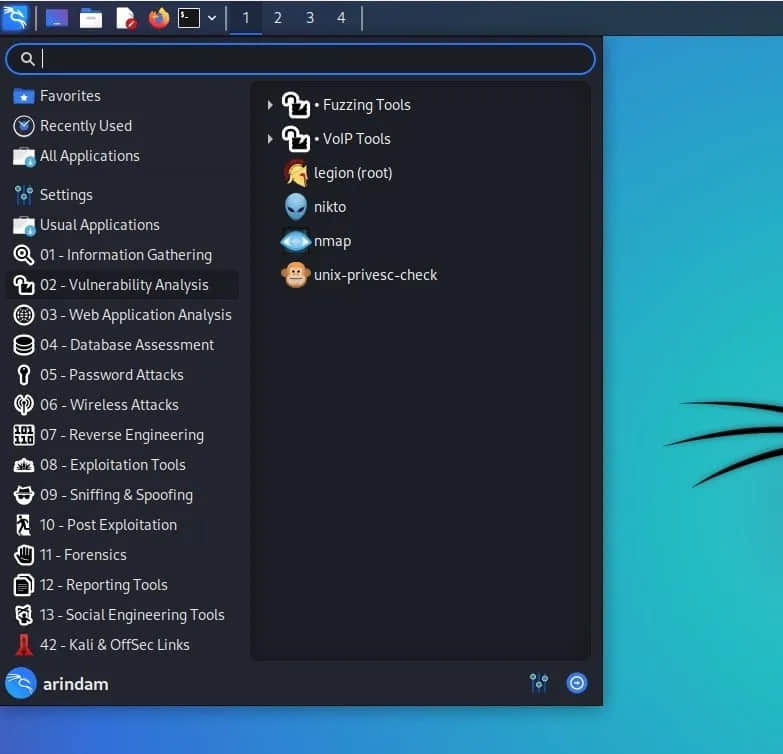

Kali Linux 使用轻量级和快速的 Xfce 桌面环境,有传统的菜单和图标驱动的桌面。主应用程序菜单将所有工具分类,以便更轻松地使用。

了解工具

Kali Linux 自带了对于安全测试是必不可少的丰富的基本工具,包括网络扫描、漏洞评估、密码破解和取证分析。Kali Linux 中一些最流行的工具有 Nmap、Metasploit、Aircrack-ng 和 John the Ripper 等等。

Kali Linux 中一些最流行的高级工具包括 Burp Suite、OWASP ZAP、Social Engineering Toolkit(SET)和 Wireshark 等等。这些工具非常复杂,需要高级技能才能有效使用。但是,它们对于进行全面的安全测试是必不可少的,被全球的安全专业人员广泛使用。

你可以在主应用程序菜单中按类别查找工具(如上图所示)。

Kali Linux 与其他安全工具的区别

Kali Linux 及其工具箱并不是在网络安全领域中唯一的工具集合。其他安全工具,如 Metasploit、Nessus 和 OpenVAS 也广泛用于安全测试。然而,Kali Linux 和这些工具相比有几个优点。

首先,它是一个 all-in-one 平台,具有全面的预安装工具,使其成为安全专业人员的方便选择。

其次,Kali Linux 是一个开源平台,这意味着它可以免费下载和使用,对于小型企业和创业公司来说是一种具有成本效益的选择。更不用说,Kali 团队提供了全面的文档,你可以免费培训学生和新员工,成本为零。

最后,Kali Linux 拥有庞大、活跃的开发者和用户社区,他们定期为其开发做出贡献,并为用户提供支持。

Kali Linux 的应用

Kali Linux 广泛应用于渗透测试,渗透测试是测试计算机系统、网络或 Web 应用程序以确定攻击者可以利用的漏洞和弱点的过程。使用情况可能基于你或你的组织的需求而有所不同。

渗透测试是网络安全的重要组成部分,由安全专业人员用于评估组织的安全姿态。由于其全面的工具和功能集,Kali Linux 是进行安全测试的有效平台,因此成为渗透测试的流行选择。

除了渗透测试,Kali Linux 还具有多个安全应用程序。它可以用于数字取证,事件响应和恶意软件分析。Kali Linux 带有这些应用程序的预安装工具,其中包括文件刻录工具、内存分析工具和网络取证工具。

以下是在 Kali Linux 中预先安装的(开源)应用程序的的类别概述:

- 信息搜集

- 漏洞分析

- Web 应用程序分析

- 数据库评估

- 密码攻击

- 无线攻击

- 逆向工程

- 利用工具

- 嗅探和欺骗

- 后渗透

- 取证

- 报告工具

- 社交工程工具

想要了解更多关于这些应用程序的详细信息,你需要安装 Kali Linux 并尝试使用它们。

Kali Linux 的更新和支持

Kali Linux 会定期接收更新和补丁,以解决安全漏洞并提高操作系统的性能。Offensive Security 在其网站上提供了详细的 Kali Linux 更新说明。除了更新之外,Kali Linux 还有庞大、活跃的开发者和用户社区,定期为其开发做出贡献,并为用户提供支持。

有效使用 Kali Linux 的提示

为了有效地使用 Kali Linux 或从基础开始学习 Kali Linux,用户应遵循以下几个提示和最佳实践:

- 熟悉操作系统和其功能

- 用备用机器或 USB 存储器,将 Kali Linux 安装在其中

- 有效和高效地使用预安装工具

- 定期使用更新和补丁保持操作系统最新

- 加入 Kali Linux 社区以获取支持和分享知识

- 负责任地和道德地使用 Kali Linux

结论

Kali Linux 是一个功能强大、多才多艺的 Linux 发行版,广泛用于网络安全社区。它具有全面的预安装工具和功能集,使其成为安全测试、数字取证、事件响应和恶意软件分析的有效平台。虽然 Kali Linux 需要高级技能才能有效使用,但它拥有庞大、活跃的开发者和用户社区,为用户提供支持和知识分享。

总之,如果你是网络安全专业人士、道德黑客或对网络安全感兴趣的人,那么 Kali Linux 是你必须熟悉的必备工具。凭借其先进的工具、开源平台和活跃的社区,Kali Linux 是进行安全测试和研究的强大平台。

关于 Kali Linux 的一些常见问题

Kali Linux 和其他 Linux 发行版有什么区别?

虽然 Kali Linux 是一个 Linux 发行版,但它是专门设计用于渗透测试和网络安全的。与其他发行版不同,Kali Linux 具有全面的预安装工具和功能,这些工具和功能在进行安全测试和研究时不可或缺。

我能在我的个人电脑上使用 Kali Linux 吗?

是的,你可以在你的个人电脑上使用 Kali Linux。它可以作为虚拟机或与现有操作系统双重启动进行安装。

使用 Kali Linux 是否合法?

是的,使用 Kali Linux 是合法的。但是,它应该只用于进行安全测试和研究目的,道德和负责任的用途。

我可以自定义 Kali Linux,添加或删除工具吗?

是的,你可以自定义 Kali Linux,添加或删除工具。Kali Linux 是一个开源平台,用户可以根据需要修改和自定义它。

我怎样才能获得 Kali Linux 的支持?

Kali Linux 拥有庞大、活跃的开发者和用户社区,他们提供支持和知识分享。几个在线资源,包括论坛、博客和文档,提供解决常见问题和错误的解决方案。Kali Linux 的开发者 Offensive Security 在他们的网站上也提供支持。

更多资源

via: https://www.debugpoint.com/kali-linux-introduction/

作者:Arindam 选题:lkxed 译者:ChatGPT 校对:wxy

本文由 LCTT 原创编译,Linux中国 荣誉推出