旧金山警方对 Ian Murdock 死亡案件的说法

首先,让我们来回顾一下整个事件目前已知的经过:

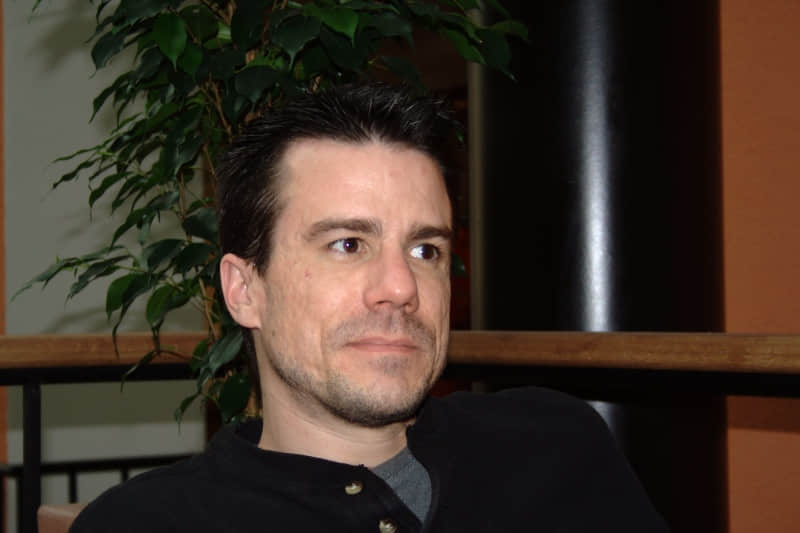

Ian Murdock 先生是著名的 Debian 发行版的创始人。Debian 发行版是包括 Ubuntu、Mint 等主要发行版在内的源头,创建于 1993年,并现在依旧是主要的 Linux 发行版之一。“Debian”这个名字中的“ian”即来自 Ian Murdock 先生。

他生前居住在美国旧金山,最后任职于 Docker 公司。

当地时间本周一(2015/12/28)下午,他在 Twitter 上发布了一系列的语无伦次的推文。据这些凌乱的推文说,他在他家附近被警察逮捕,被女警察剥掉内衣,被控殴打警察,并被送往医院,其后交了保释金之后被释放,他扬言要自杀,并发表了一系列愤怒的言论,在众人的安慰之下,暂时放弃了自杀的念头。

Ian Murdock 死于当天晚上,并且他的 Twitter 账户被禁用(删除?)。

这一事件引发了开源社区和技术界的广泛关注和沉痛哀悼。

根据旧金山警方披露的消息,事件经过如下:

当地时间上周六(12/26)晚上 11:30,警方接到该市 Steiner 大街和 Union 大街交汇处的报警信息,称一名男子试图闯入别人家中——该男人被认定为 Ian Murdock。据报其与警察发生了争吵,并被指控两项袭警罪名和一项涉嫌妨碍公务罪名。根据警察的记录,他当时已经喝醉了。医生被派来处理他头部的擦伤,他被释放以便带去医院处理。

过了几个小时,上周日(12/27)凌晨 2:40,警方再次接报他在使劲敲邻居家的门。医生到达来处理他的其它伤处,接着将他带到了拘留所,关在里面。

上周日当天稍晚时间,支付了保释金后他被释放了,据说是 $25,000。次日(12/28),Ian Murdock 死亡。

他的家人请求能在这段困难时间尊重他们的隐私。

Docker 公司的一位发言人说,死亡的具体原因还不确定,但是应该没有可疑之处,这是一个“ 私人问题 ”。

参考来源:theregister